Почему компьютер не видит сертификат ЭЦП

При попытках заверения личных документов могут возникать ситуации, при которых система не видит сертификат электронной подписи. Это вызывает неудобства, т. к. для получения той или иной услуги требуется посещение учреждений. Устранить ошибку помогает правильная настройка системы, внесение некоторых изменений в реестр Windows.

Почему «КриптоПро CSP» может не видеть ключей

В таком случае проверяют следующие параметры:

При установке плагина выполняют следующие действия:

Если ранее файлы были установлены неправильно и перенос на новый носитель не выполняется, очищают реестр операционной системы.

Для этого в меню CSP предусмотрена клавиша «Удалить пароли». Если приложения и надстройки работают без ошибок, а Event Log выдает ложную информацию, нужно сканировать файлы с помощью функции Sfc/scannow.

После этого выполняют повторную регистрацию компонентов посредством MSIExec/regserver.

Если у вас есть веб-сайт, у вас, скорее всего, есть сертификат SSL (если у вас его нет, как можно скорее установите его). Вы, наверное, знаете, что делает SSL в абстрактном понимании. Используя протокол TLS (Transport Layer Security), сертификаты SSL гарантируют, что соединение между вашим сайтом и браузером пользователя является безопасным и не может быть скомпроментировано и расшифровано какой-либо третьей стороной. Это называется шифрованием.

Маловероятно, что вы знаете, что происходит за кулисами, когда SSL-сертификат создает это соединение. Вот почему сегодня мы сосредоточимся на ключевом аспекте процесса шифрования – наборах шифров. К концу этой статьи вы будете лучше понимать о том, как SSL-сертификаты работают в отношении шифров и наборов шифров.

В качестве RFC 9189 опубликован документ “GOST Cipher Suites for Transport Layer Security (TLS) Protocol Version 1.2”, разработанный под руководством заместителя генерального директора КриптоПро Станислава Смышляева, начальника отдела криптографических исследований Евгения Алексеева, а также Дмитрия Белявского.

Документ определяет российские криптонаборы протокола TLS версии 1.2, ранее внесенные в реестр IANA и применяющие стандартизированный на международном уровне режим работы блочных шифров со встроенной сменой ключа CTR-ACPKM. В работе над документом принимали участие Лидия Никифорова, а также Екатерина Грибоедова, Григорий Седов и Дмитрий Еремин-Солеников.

Данные криптонаборы уже реализованы в наиболее современной версии КриптоПро CSP 5.0 R2 и готовы для применения как на серверной, так и на клиентской стороне.

Что такое набор шифров?

Прежде чем мы углубимся в комплекты шифров, мы должны уделить время объяснению того, что такое шифр. В криптографии шифр – это алгоритм, который излагает общие принципы защиты сети через TLS (протокол безопасности, используемый современными сертификатами SSL). Набор шифров состоит из нескольких шифров, работающих вместе, каждый из которых выполняет различные криптографические функции, такие как генерация ключей и аутентификация. В то время как сами действия по шифрованию и дешифровке выполняются с помощью ключей, наборы шифров описывают набор шагов, которые ключи должны выполнить для этого, и порядок, в котором эти шаги выполняются. Существует множество наборов шифров, каждый с различными инструкциями по процессу шифрования и дешифрования. Используемые наборы шифров зависят от версии TLS, настроенной на вашем сервере (мы поговорим об этом чуть позже). Так как же именно набор шифров выглядит в действии? Как вы, возможно, уже знаете, когда кто-то посещает веб-сайт с SSL, его браузер подключается к серверу, на котором размещен веб-сайт, для формирования зашифрованного соединения. Это соединение согласовывается с помощью процесса, известного как рукопожатие SSL (Вы можете ознакомиться с этим процессом в нашей статье). Комплекты шифров играют неотъемлемую роль в процессе установления связи.

Комплекты шифров и рукопожатие SSL / TLS

Мы не будем углубляться в подробности рукопожатия TLS, так как это очень сложный технический процесс. Проще говоря, это серия сообщений, которыми обмениваются браузер (клиент) и веб-сайт (сервер), в которых аутентифицируются открытый ключ сервера и сертификат SSL, что приводит к созданию сеансового ключа, который шифрует соединение между клиентом и сервером.

Наборы шифров диктуют, как будет разворачиваться весь процесс. Клиент отправляет серверу список поддерживаемых им комплектов шифров, и сервер выбирает взаимно поддерживаемый комплект шифров, который он считает наиболее безопасным. В зависимости от используемой версии TLS это может произойти до рукопожатия или на самом первом этапе.

Более пристальный взгляд на то, что составляет набор шифров

Как мы упоминали ранее, набор шифров выглядит по-разному в зависимости от того, какая версия протокола TLS используется. Текущие стандарты – TLS 1.2 и 1.3. Хотя 1.3 является более новой и более безопасной версией, 1.2 все еще широко используется. Разница между этими двумя версиями очевидна из количества используемых ими шифров и длины их комплектов шифров. Для TLS 1.2 существует 37 шифров, тогда как в TLS 1.3 их всего пять. Взгляните на эти два примера набора шифров:

Как видите, пакет TLS 1.3 намного короче, но почему он лучше? Чтобы объяснить, давайте рассмотрим, что означают некоторые из этих букв и цифр.

В TLS 1.2 набор шифров состоит из четырех шифров:

Для сравнения, набор шифров TLS 1.3 имеет только два шифра: шифрование массовых данных и алгоритм MAC. Чем безопаснее, если использовать два, а не четыре? Это связано с тем, что нет необходимости отображать тип алгоритма обмена ключами и, как следствие, алгоритм аутентификации, поскольку существует только один принятый тип алгоритма обмена ключами, которым является эфемерный метод Диффи-Хеллмана.

Это сокращает количество сообщений, которыми обмениваются во время подтверждения TLS, с двух циклов приема-передачи в TLS 1.2 до одного приема-передачи в 1.3, что упрощает весь процесс. Кроме того, 37 наборов шифров, поддерживаемых TLS 1.2, могут различаться по качеству, причем некоторые из них слабее других. Наборы шифров TLS 1.3 по сравнению с ними более надежны. В целом это приводит к уменьшению задержки и более быстрым и безопасным соединениям.

Можете ли вы выбрать предпочтительный набор шифров?

Да, можете. Для этого вам потребуется доступ к настройкам вашего сервера. Вопреки распространенному мнению, используемая версия TLS зависит не от используемого SSL-сертификата, а от конфигурации вашего сервера. Наборы шифров, которые вы можете выбрать, зависят от того, какая версия TLS включена на вашем сервере. Вы можете проверить, какие протоколы TLS и наборы шифров поддерживаются на вашем сервере, используя бесплатную службу ssllabs.

Вы можете изменить свои наборы шифров с помощью этого удобного инструмента от Mozilla. Он показывает шаблоны конфигураций сервера, которые помогут вам легче редактировать конфигурацию виртуального хоста вашего домена. Вам просто нужно выбрать свой сервер из списка опций и желаемый уровень безопасности (современный, средний или старый). Вам будет предоставлен пример настройки виртуального хоста, которую вы можете использовать для редактирования конфигураций.

Что делать при возникновении ошибки «Ваша электронная подпись не прошла проверку на сервере»

Необходимо получить открытый ключ цифровой подписи и направить в службу технической поддержки АТИ. Для извлечения объекта устанавливают «КриптоПро», выполняют следующие действия:

При правильном выполнении действий появляется сообщение о завершении переноса.

Не удалось обратиться к серверу с использованием защищенного соединения на nalog. gov

1. Запустите программу КриптоПро CSP с правами администратора. Перейдите на вкладку «Настройки TLS» и снимите галочку «Не использовать устаревшие cipher suite-ы». После изменения данной настройки нужно обязательно перезагрузить компьютер.

2. После перезагрузки компьютера Поставьте галочку «Не использовать устаревшие cipher suite-ы» в настройках КриптоПро CSP на вкладке «Настройки TLS», не соглашайтесь с предложением о перезагрузке».

6. Установите “КриптоПро CSP” последней версии, перезагрузите компьютер.

7. Если на компьютере установлены другие СКЗИ (VipNet CSP, Континент АП, СКЗИ Агава и др.), удалите их или перейдите на другое рабочее место.

Код ошибки 104 не удалось выполнить операции формирования проверки эцп на компьютере

Перейдите по ссылке:

Согласитесь со всеми всплывающими окнами, если таковые будут.

Вы должны увидеть страницу такого вида:

Если Вы видите такое окно, то переходите к шагу 2, если нет, то читайте дальше.

Если Вы видите такое окно, значит не установлен или не доступен КриптоПро CSP, см. пункт как проверить установку или установить КриптоПро CSP.

Если Вы видите такое окно, значит CAdESBrowserPlug-in не установлен или не доступен, см. пункт как проверить установлен ли плагин, Как убедиться, что правильно настроен браузер.

В поле Сертификат выделите нужный сертификат и нажмите Подписать.

Примечание: В поле Сертификат отображаются все сертификаты, установленные в хранилище Личное текущего пользователя, и сертификаты, записанные в ключевые контейнеры. Если в списке нет сертификатов или отсутствует нужный, значит необходимо вставить ключевой носитель с закрытым ключом и установить сертификат в хранилище Личное текущего пользователя.

Если после нажатия кнопки Подписать Вы видите такой результат, значит Вы успешно выполнили подпись и КриптоПро ЭЦП Browser plug-in работает в штатном режиме.

Если Вы получили ошибку, то смотрите раздел Информация об ошибках.

Как проверить установлен ли КриптоПро CSP

Проверить установлен ли КриптоПро CSP можно зайдя в панель управления Программы и компоненты (Установка и удаление программ). Там же можно увидеть версию установленного продукта:

Как проверить установлен ли КриптоПро ЭЦП Browser plug-in

Проверить установлен ли КриптоПро ЭЦП Browser plug-in можно зайдя в панель управления Программы и компоненты (Установка и удаление программ). Там же можно увидеть версию установленного продукта.

Инструкция по установке плагина доступна здесь.

Как убедиться, что включено расширение в браузере

Если Вы используете Google Chrome, то Вы должны включить расширение. Для этого в правом верхнем углу браузера нажмите на значок Настройка и управление Google Chrome (три точки)- Дополнительные инструменты –Расширения.

Если Вы используете Mozilla Firefox версии 52 и выше, то требуется дополнительно установить расширение для браузера.

Разрешите его установку:

Перейдите Инструменты-Дополнения-Расширения и убедитесь, что расширение включено:

Если Вы используете Internet Explorer, то при переходе на страницу, в которую встроен CAdESBrowserPlug-in, Вы увидите внизу страницы следующее сообщение:

В окне Подтверждение доступа нажмите Да:

Если Вы используете Opera, то необходимо установить расширение из каталога дополнений Opera:

И во всплывающем окне нажать – Установить расширение:

В следующем окне нажмите – Установить:

Либо перейдите Меню-Расширения-Расширения:

Нажмите Добавить расширения и в строке поиска введите CryptoPro, выберите наш плагин и нажмите Добавить в Opera. После этого перезапустите браузер.

Проверить включен ли плагин можно в Меню-Расширения-Расширения:

1) Появляется окно КриптоПро CSP Вставьте ключевой носитель

Появление данного окна значит, что у Вас не вставлен носитель с закрытым ключом для выбранного Вами сертификата.

Необходимо вставить ключевой носитель. Убедится что ОС его «видит» и попробовать заново.

Если предыдущие действия не помогли, необходимо переустановить сертификат в хранилище Личное текущего пользователя с привязкой к закрытому ключу. См статью.

2) Не удалось создать подпись из-за ошибки: Не удается построить цепочку сертификатов для доверенного корневого центра. (0x800B010A)

Эта ошибка возникает, когда невозможно проверить статус сертификата (нет привязки к закрытому ключу, нет доступа к спискам отзыва или OCSP службе), либо не установлены корневые сертификаты.

Выполните привязку сертификата к закрытому ключу:

Проверьте строится ли цепочка доверия: откройте файл сертификата (можно его открыть через Пуск-Все программы-КриптоПро- Сертификаты-Текущий Пользователь-Личное-Сертификаты), перейдите на вкладку Путь сертификации. Если на этой вкладке присутствуют красные кресты, или вообще нет ничего кроме текущего сертификата (кроме тех случаев если сертификат является самоподписанным)

Скриншоты с примерами сертификатов, у которых не строится цепочка доверия.

Если вы используете квалифицированный сертификат, то попробуйте установить в доверенные корневые эти 2 сертификата (это сертификаты Головного УЦ Минкомсвязи и от них, при наличии интернета должна построится цепочка доверия у любого квалифицированного сертификата), если не поможет, то обращайтесь в УЦ, выдавший Вам сертификат.

Чтобы установить скачанный сертификат в доверенные корневые центры сертификации, нажмите по нему правой кнопкой-Выберите пункт –Установить сертификат- Текущий пользователь- Поместить все сертификаты в следующие хранилище-Обзор-Доверенные корневые центры сертификации-Ок- Далее- Готово- когда появится предупреждение системы безопасности об установке сертификата- нажмите Да-Ок. если Вы устанавливаете сертификат промежуточного центра сертификации то выбирайте хранилище- промежуточные центры сертификации.

Важно: Если вы создаете CAdES-Tили CAdES-XLongType 1, Ошибка может возникать если нет доверия к сертификату оператора TSP службы, в этом случае необходимо установить в доверенные корневые центры сертификации корневой сертификат УЦ его издавшего.

3) Если подпись создается, но ошибка при проверке цепочки сертификатов горит, это значит, что нет доступа к спискам отозванных сертификатов.

4) Ошибка: 0x8007064A/0x8007065B

Причина ошибки истек срок действия лицензий на КриптоПро CSP и/или КриптоПро TSP Client 2.0 и/или Криптопро OCSP Client 2.0.

Для создания CAdES-BES подписи должна быть действующая лицензия на КриптоПро CSP

Для создания XLT1 должны быть действующими лицензии на следующие программные продукты: КриптоПро CSP, КриптоПро TSP Client 2.0, КриптоПро OCSP Client 2.0

Посмотреть статус лицензий можно через: Пуск- Все программы- КРИПТО-ПРО- Управление лицензиями КриптоПро PKI.

Решение: Приобрести лицензию на нужный программный продукт и активировать её:

5) Набор ключей не существует (0x80090016)

Причина ошибки: У браузера не хватает прав для выполнения операции- добавьте наш сайт в доверенные

6) Отказано в доступе (0x80090010)

7) Ошибка: Invalid algorithm specified. (0x80090008)

Данная ошибка возникает, если Вы используете сертификат, алгоритм которого не поддерживается Вашим криптопровайдером.

Пример: У вас установлен КриптоПро CSP 3.9 а сертификат Выпущен по ГОСТ 2012.

Или если используется алгоритм хеширования, не соответствующий сертификату.

Так же проверьте актуальность версии КриптоПро CSP.

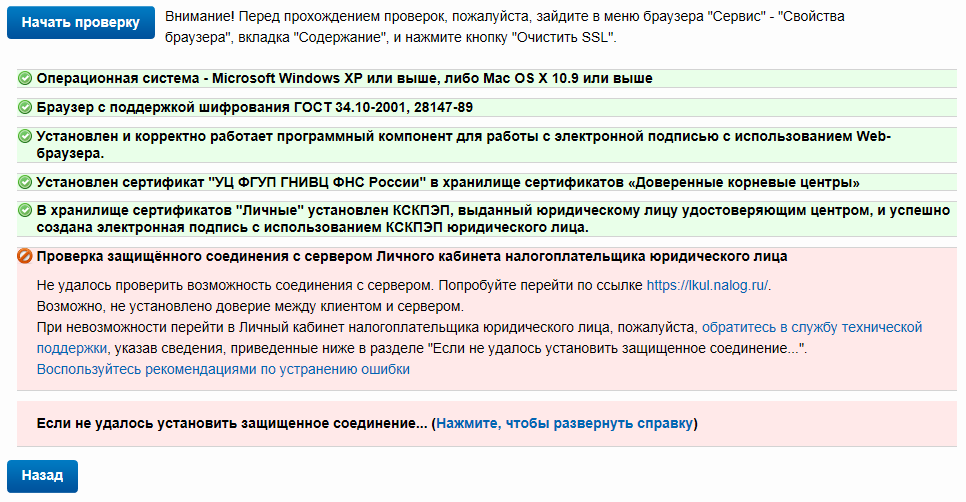

Ошибки при работе на портале ФНС nalog

Если вы работаете на сайте ФНС с одного ПК с несколькими учётными записями (сертификатами), при каждой смене учётной записи необходимо чистить SSL (Сервис — Свойства браузера — Содержание — Очистить SSL).

1. Пройдите диагностику и выполните рекомендуемые действия.

2. Если электронная подпись установлена на носитель Рутокен ЭЦП 2.0, воспользуйтесь инструкцией и установите Рутокен. Коннект (см. Поддерживаемые браузеры).

4. Проверьте работу в браузерах:

— Спутник Примечание: после запуска скачанного установочного файла перейдите в раздел «Настройки» и Уберите галку с пункта «Установить КриптоПро CSP для поддержки защищенных каналов на основе ГОСТ шифрования и цифровой подписи».

— Яндекс. Браузер После установки браузера зайдите в его настройки и включите поддержку ГОСТ-шифрования («Настройки» — «Системные» — «Сеть»):

6. Запустите программу КриптоПро CSP с правами администратора. Перейдите на вкладку «Настройки TLS» и снимите галочку «Не использовать устаревшие cipher suite-ы». После изменения данной настройки нужно обязательно перезагрузить компьютер.

7. После перезагрузки компьютера Поставьте галочку «Не использовать устаревшие cipher suite-ы» в настройках КриптоПро CSP на вкладке «Настройки TLS», не соглашайтесь с предложением о перезагрузке.

9. Если на компьютере установлены другие СКЗИ (VipNet CSP, Континент-АП, Агава и др.), удалите их или перейдите на другое рабочее место. Корректная работа с несколькими криптопровайдерами на одном ПК не гарантируется.

При работе в ЛК физического лица появляется окно (не окно КриптоПро) с требованием ввести пароль, но при этом пароля на контейнере нет или стандартный пин-код от токена не подходит.

1. Войдите в Личный кабинет Физического лица.

2. Откройте страницу «Главная» — «Профиль» — «Получить электронную подпись».

3. Если на открывшейся странице выбрана ЭП — удалите подпись и зарегистрируйте КЭП заново.

При регистрации Юридического лица появляется ошибка «У Вас отсутствуют полномочия действовать от лица организации без доверенности».

Для юридических лиц в сервисе «Личный кабинет налогоплательщика» первичную регистрацию можно выполнить с КЭП, выданным на руководителя, указанного в ЕГРЮЛ как лицо, имеющее право действовать без доверенности, либо на лицо, имеющее действующую доверенность с полными полномочиями (доверенность с полными полномочиями должна быть передана и зарегистрирована в налоговой. Процесс входа описан на сайте ФНС, раздел «Регистрация лицом, имеющим действующую доверенность с полными полномочиями»).

Для управляющей компании КЭП должен содержать ФИО руководителя управляющей компании и реквизиты (ИНН, ОГРН) той организации, управление которой осуществляется. Также перед первым входом по сертификату дочерней организации требуется зарегистрировать в ФНС доверенность на руководителя УК.

Контакты nalog

По вопросам работы на портале и ошибкам, не связанным с настройкой рабочего места и электронной подписью, обратитесь в службу поддержки портала ФНС: — Телефон: 8 (800) 222-22-22 — Форма обращения в техподдержку ФНС

Сертификат связан с модулем криптографии «Crypto-Pro GOST R 34. 10-2001 Cryptographic Service Provider» с типом 75

У данной ошибки имеется два сценария воспроизведения:

1. При подписании электронных документов.

При возникновении ошибки «Сертификат, связанный с закрытым ключом, указывает на модуль криптографии, отличный от текущего. Сертификат связан с модулем криптографии «Crypto-Pro GOST R 34.10-2001 Cryptographic Service Provider» с типом 75..» необходимо выполнить проверку сертификата электронной подписи.

Алгоритм проверки электронной подписи:

В программном продукте 1С необходимо

— На вкладке «Сертификаты» открыть используемый сертификат.

— Убедиться, что в поле программа установлено значение «КриптоПро CSP (ГОСТ 2012)«.

— Нажать на кнопку «Проверить«.

— Ввести пароль закрытой части ключа и нажать «Проверить«.

Если в ходе проверки напротив пункта «Подписание данных» возникнет сигнализирующий об ошибке красный символ, на него необходимо нажать для открытия технической информации об ошибке.

Если в технической информации об ошибке указано «Сертификат, связанный с закрытым ключом, указывает на модуль криптографии, отличный от текущего. Сертификат связан с модулем криптографии «Crypto-Pro GOST R 34.10-2001 Cryptographic Service Provider» с типом 75..» необходимо перепривязать сертификат к контейнеру закрытого ключа (см. ниже в разделе «Решение»).

2. При добавлении нового сертификата в настройки электронной подписи и шифрования.

В открывшемся окне необходимо выбрать актуальный сертификат и нажать «Далее».

В следующем окне добавления сертификата необходимо ввести пароль и нажать «Добавить».

Далее возможно возникновение ошибки «Сертификат, связанный с закрытым ключом, указывает на модуль криптографии, отличный от текущего. Сертификат связан с модулем криптографии «Crypto-Pro GOST R 34.10-2001 Cryptographic Service Provider» с типом 75.«.

В случае её возникновения в предыдущем окне добавления сертификата необходимо нажать на кнопку «Показать данные сертификата, которые сохраняются в файле». Данная кнопка визуализирована в виде иконки сертификата.

Для устранения ошибки «Сертификат, связанный с закрытым ключом, указывает на модуль криптографии, отличный от текущего. Сертификат связан с модулем криптографии «Crypto-Pro GOST R 34.10-2001 Cryptographic Service Provider» с типом 75.» необходимо заново связать сертификат с закрытым ключом.

В открывшемся окне криптопровайдера перейти на вкладку «Сервис» и нажать «Установить личный сертификат».

В следующем окне необходимо выбрать директорию расположения файла сертификата нажав кнопку «Обзор».

Указать директорию, в которую ранее был сохранён сертификат и нажать «Открыть».

В следующем окне мастера установки сертификатов поставить галочку «Найти контейнер автоматически». Контейнер должен определиться в окне ниже. Если найти контейнер автоматически не удалось, необходимо нажать «Обзор» и самостоятельно указать контейнер. Затем необходимо нажать «Далее».

После необходимо поставить галочку «Установить сертификат (цепочку сертификатов) в контейнер”. Затем нажать «Далее» и завершить установку.

После установки связи между сертификатом и закрытой частью ключа ошибка исправится.

Что делать при отсутствии своего сертификата в списке на странице «Ваши сертификаты»

Если подобный объект не был установлен, переходят на интернет-страницу удостоверяющего центра, скачивают и устанавливают компоненты личной электронной подписи. Если сертификат скачан ранее, проверяют правильность его загрузки. Для этого выполняют следующие действия:

Классификатор строительных ресурсов – это систематизированный перечень используемых при строительстве, реконструкции и капитальном ремонте объектов капитального строительства материалов, изделий, конструкций, оборудования, машин и механизмов, каждому из которых присвоен определенный код , гармонизированный с . 22 мая 2017 г

Объектами классификации в Классификаторе являются строительные ресурсы (материалы, изделия, конструкции, оборудование, машины и механизмы)

Содержание Классификатора строительных ресурсов Он необходим для обеспечения информационной поддержки задач, связанных с классификацией и кодированием строительных ресурсов (материалов, изделий, конструкций, оборудования, машин и механизмов), проведением мониторинга цен строительных ресурсов

ФГИС ЦС – федеральная государственная информационная система ценообразования в строительстве, основной задачей которой является мониторинг стоимости строительных ресурсов в территориальном разрезе для каждого субъекта Российской Федерации

Вопрос: Кто должен отчитываться во ФГИС ЦС в 2020г.? Делать это обязаны компании, которые вошли в перечень, опубликованный на сайте ФГИС ЦС (п. 10 Правил мониторинга цен строительных ресурсов, утв. постановлением Правительства от 23.2016 № 1452)

Для рассмотрения вопроса об исключении юридического лица из Перечня, необходимо внести изменения в устав организации в части исключения кодов ОКВЭД, связанных с производством строительных материалов, изделий, конструкций, оборудования, машин и механизмов, включенных в Классификатор”

Для этого нужно обратиться в ФАУ Главгосэкспертиза с просьбой исключить Организацию из Перечня, обязанных предоставлять информацию в ФГИС ЦС . К обращению необходимо приложить документы, подтверждающие обоснованность ошибочности включения организации в реестр

Что такое Федеральная государственная информационная система ценообразования в строительстве ( ФГИС ЦС )? ФГИС ЦС обеспечивает сбор, обработку, хранение, размещение и использование информации, необходимой для определения сметной стоимости строительства

Напоминаем, срок начала применения ФСНБ-2022 перенесен на 30 декабря 2022 согласно приказу Минстроя России № 378/пр от 18 мая 2022